限制登录Linux服务器的几种方式及其在噪声与振动控制服务中的应用

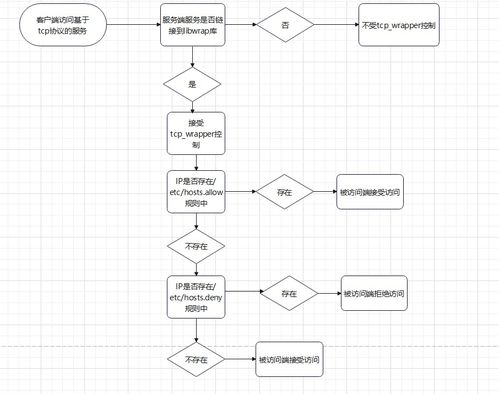

在管理Linux服务器时,确保其访问安全是至关重要的。尤其是在为噪声与振动控制这类专业服务提供支持的场景下,服务器可能存储着敏感的客户数据、项目设计文档或实时监测数据,因此限制登录权限是基本的安全措施。以下将介绍几种限制登录Linux服务器的常用方式,并探讨其在噪声与振动控制服务环境中的具体应用价值。

一、 基于用户与权限管理的限制

这是最基础也是最核心的层面。

- 创建专用服务账户:避免使用

root账户进行日常操作。为噪声与振动控制服务的不同角色(如数据分析师、现场工程师、系统管理员)创建独立的、权限受限的账户。例如,现场工程师账户可能只拥有重启数据采集服务的权限,而无权访问原始数据库。 - 使用

sudo机制精细化授权:通过编辑/etc/sudoers文件,可以精确控制哪些用户能以何种权限执行哪些命令。例如,可以授权数据分析员用户仅能使用sudo执行特定的数据处理脚本,而不能安装软件或修改网络配置。 - 用户组管理:将具有相似权限需求的用户归入同一组,通过对组进行权限设置来批量管理,提高效率。

二、 基于SSH服务的配置强化

SSH是远程登录Linux服务器最主要的方式,对其进行加固是重中之重。

- 修改默认端口:将SSH默认的22端口更改为一个非标准的高位端口,可以显著减少自动化扫描和暴力破解尝试。

- 禁止

root用户直接SSH登录:在SSH配置文件/etc/ssh/sshd_config中设置PermitRootLogin no,强制用户先以普通账户登录,再通过su或sudo提权。 - 使用密钥认证,禁用密码登录:为授权用户生成SSH密钥对(公钥和私钥),将公钥部署到服务器的

~/.ssh/authorized_keys文件中,并在配置中设置PasswordAuthentication no。这种方式比密码更安全,能有效抵御暴力破解。在噪声与振动控制现场,工程师的笔记本电脑可以配置密钥,实现安全便捷的远程接入。 - 利用

AllowUsers或DenyUsers指令:在sshd_config中,可以明确指定允许或拒绝登录的用户名单,实现白名单或黑名单控制。 - 配置失败登录尝试限制:使用如

fail2ban这样的工具,监控SSH日志,当检测到来自同一IP的多次失败登录尝试时,自动在防火墙层面暂时封禁该IP地址。

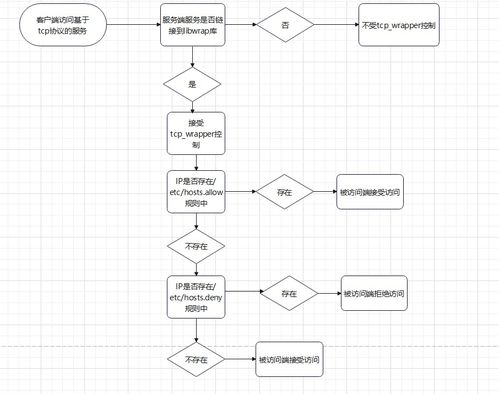

三、 使用防火墙进行网络层访问控制

通过防火墙限制可以访问SSH服务的源IP地址,是最有效的访问控制手段之一。

- 使用

iptables或firewalld:配置规则,仅允许来自可信网络的IP地址(如公司办公网、特定的现场项目IP段)连接服务器的SSH端口。这对于噪声与振动控制服务尤其重要,因为服务器可能只需被公司总部或少数几个固定监测站点访问,封锁所有其他来源的流量可以极大减少攻击面。 - 结合VPN使用:建立虚拟专用网络(VPN),所有远程用户必须先接入VPN,获得一个内部IP地址后,才能尝试SSH连接服务器。这样,防火墙只需允许来自VPN网段的连接即可,实现了双重防护。

四、 使用第三方工具与堡垒机(跳板机)

对于需要更高级别审计和集中管理的环境。

- 部署堡垒机(Jump Server/Bastion Host):所有管理员不得直接登录核心的业务服务器(如存储振动分析数据的服务器),必须先登录到一个经过特别加固的堡垒机,再从堡垒机跳转到目标服务器。堡垒机集中记录所有操作日志,便于审计和追溯。在噪声与振动控制项目中,这可以确保所有对数据服务器的访问都有迹可循。

- 使用集中化的身份认证系统:如LDAP、Kerberos或与公司Active Directory集成,实现单点登录和统一的账号生命周期管理。

五、 在噪声与振动控制服务中的综合应用策略

为噪声与振动控制服务平台部署服务器时,建议采用分层、纵深防御的策略:

- 外层防御:在防火墙设置严格规则,仅允许公司IP和VPN用户访问SSH端口。

- 入口加固:修改SSH端口,强制使用密钥认证,并部署

fail2ban。 - 权限最小化:为数据处理、系统维护、设备监控等不同功能创建专属的低权限账户,通过

sudo授予必要权限。 - 操作审计:对于管理核心数据和算法的生产服务器,考虑通过堡垒机进行访问,并详细记录会话日志。

- 定期审查:定期检查系统日志、用户列表和

sudoers配置,及时清理离职员工账户,更新密钥。

通过以上方式的组合应用,可以构建一个坚固的Linux服务器访问控制体系,从而确保噪声与振动控制服务所依赖的计算资源、监测数据和知识产权得到充分保护,为业务的稳定、安全运行奠定坚实基础。

最新产品

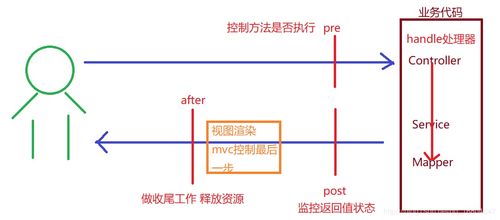

京淘后端商品管理 Day18 噪声与振动控制服务的构建与集成

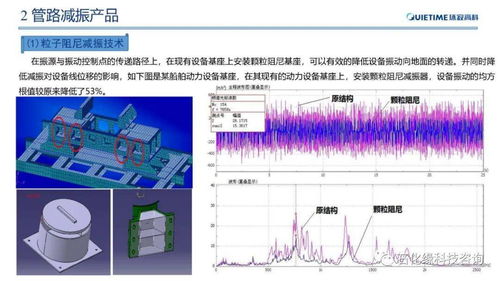

石化领域管路振动与噪声控制研究 降噪减振服务的关键技术与应用价值

吉林华泽长安 专业噪声与振动控制解决方案专家

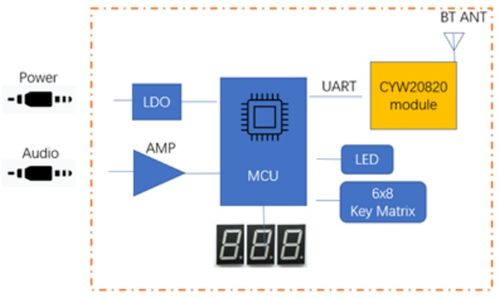

大联大品佳集团推出基于芯唐科技产品的智能网络摄像机方案,助力噪声与振动控制服务优化

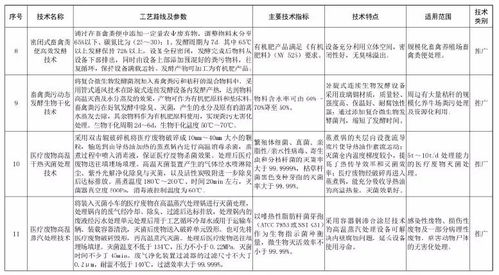

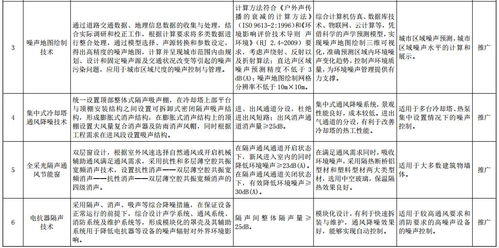

《国家先进污染防治技术目录》在固废处理及噪声与振动控制服务领域的引领作用

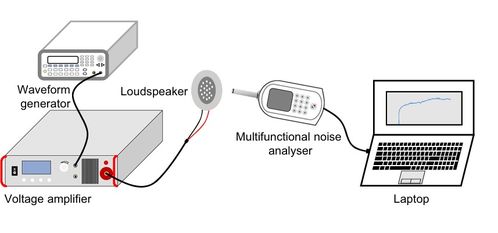

高压放大器在柔性驻极体扬声器驱动电压与声压级响应实验测量中的应用

限制登录Linux服务器的几种方式及其在噪声与振动控制服务中的应用

《国家先进污染防治技术目录》在固体废物处理处置与噪声振动控制领域的创新与实践

破壁机怎么选?跟着宝妈们的选择,噪声与振动控制是关键

检修车辆噪音与振动故障 专业控制服务指南